REDES DE COMPUTADORES

Una red de computadoras es una interconexión de computadoras para compartir información, recursos y servicios. Esta interconexión puede ser a través de un enlace físico (alambrado) o inalámbrico. La red de computadoras más grande y difundida en la actualidad es internet

Para comunicarse entre sí en una red el sistema de red utiliza protocolos de red.Los dispositivos de una red de computadoras que originan, enrutan o reciben los datos son llamados nodos. Cada nodo puede incluir hosts como computadoras personales, teléfonos, servidores y dispositivos de hardware de red.

Objetivos de las redes de computadora

- Compartir programas y archivos: Los programas y sus archivos de datos se pueden guardar en un servidor de archivos.

- Compartir recursos de Red: Los recursos de la red incluyen impresoras, scanners y dispositivos de almacenamiento que se pueden compartir en la red.

- Expansión económica de la Organización: Las redes proporcionan una forma económica de aumentar el número de computadoras.

- Poderoso medio de comunicación: Las redes proporcionan un medio de comunicación entre personas que se encuentran muy alejadas entre sí.

- Aumentar la velocidad de transmisión de los datos: esto se logra a través del envío y recibimiento de impulsos eléctricos, ondas electromagnéticas o cualquier otro medio para el transporte de datos.

Ventajas de las redes de computadores

-Permiten compartir el hardware: periféricos como las impresoras, escáneres, módems, entre otros dispositivos de almacenamiento, la CPU incrementándose la capacidad de procesamiento.

-Permiten compartir programas de aplicación y datos: de esta manera la información está centralizada, siendo el sistema mucho más rápido y eficiente. También se pueden compartir programas como el procesador de texto, planilla de cálculo, etc.

-Permiten que se pueda trabajar en grupo o colaborativamente: Es decir que los usuarios de la red trabajen sobre un mismo documento o en una pizarra en forma simultánea.Esta forma de trabajo se conoce como Groupware, y se necesita software especial para este propósito. Se utiliza principalmente en entornos virtuales.

Desventajas de las redes de computadores

-La privacidad de la información: es todo lo relativo al uso que se le da, o se hace, de la información que se tiene de los usuarios o clientes. Desde la venta a otras empresas, la instalación de programas espías, banners de publicidad, hasta el envío de publicidad no deseada a través del correo electrónico.

-La seguridad de la información: tiene que ver con el acceso no autorizado. Puede ser física, en el caso de querer ingresar a las instalaciones del centro de cómputos, o lógica en el caso del software, al querer ingresar en el sistema violando nombre de usuario y contraseña.Otra forma de atacar la seguridad de la red es a través de virus.

Elementos de una red

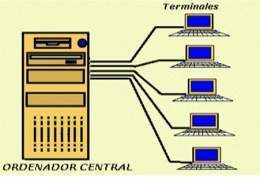

*Servidor: Es una computadora que forma parte de una red, provee servicios a otras computadoras denominadas clientes. También se suele denominar con la palabra servidor a una aplicación informática o programa que realiza algunas tareas en beneficio de otras aplicaciones llamadas clientes. Algunos servicios habituales son los servicios de archivos, que permiten a los usuarios almacenar y acceder a los archivos de una computadora y los servicios de aplicaciones, que realizan tareas en beneficio directo del usuario final.

*Servidor: Es una computadora que forma parte de una red, provee servicios a otras computadoras denominadas clientes. También se suele denominar con la palabra servidor a una aplicación informática o programa que realiza algunas tareas en beneficio de otras aplicaciones llamadas clientes. Algunos servicios habituales son los servicios de archivos, que permiten a los usuarios almacenar y acceder a los archivos de una computadora y los servicios de aplicaciones, que realizan tareas en beneficio directo del usuario final.

*Medios:

Son los canales que permite la transmisión a través del cual el emisor y el receptor pueden comunicarse en un sistema de transmisión de datos, Existen dos tipos los medios guiados y no guiados.

Entre los medios guiados están:

-Cable de par trenzado: Consiste en un par de hilos de cobre conductores cruzados entre sí, con el objetivo de reducir el ruido de diafonía. A mayor número de cruces por unidad de longitud, mejor comportamiento ante el problema de diafonía.

-Cable coaxial: Transporta señales con rango de frecuencias más altos que los cables de pares trenzados. El cable coaxial tiene un núcleo conductor central formado por un hilo sólido o enfilado, habitualmente de cobre, recubierto por un aislante e material dieléctrico que, a su vez, está recubierto de una hoja exterior de metal conductor, malla o una combinación de ambos, también habitualmente de cobre.

-Fibra óptica: Es un enlace hecho con un hilo muy fino de material transparente de pequeño diámetro y recubierto de un material opaco que evita que la luz se disipe.

Y en los no guiados se encuentran:

-Ondas de radio: estas utilizan cinco tipo de propagación: superficie, troposférica, ionosférica, línea de visión y espacio. Cada una de ellas se diferencia por la forma en que las ondas del emisor llegan al receptor.

-Infrarrojo: nos permiten la comunicación entre dos modos, usando una serie de leds infrarrojos para ello. Se trata de emisores/receptores de las ondas infrarrojas entre ambos dispositivos, cada dispositivo necesita al otro para realizar la comunicación por ello es escasa su utilización a gran escala.

*Nodos o terminales: Es un dispositivo que se encuentra conectado a la conexion de red con la capacidad de poder comunicarse con los diferentes dispositivos que se encuentren en la misma, las estructuras de árbol que son utilizadas en las bases de datos y en la programación que esta orientada a objetos,

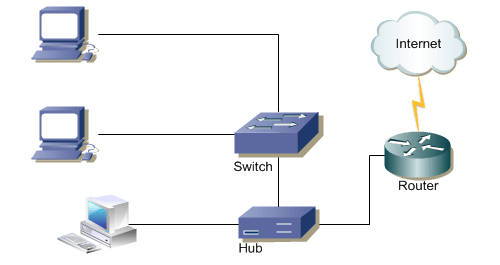

*SW o concentradores: en comunicaciones, centro de distribución, concentrador. Un Hub es un equipo de redes que permite conectar entre si otros equipos o dispositivos retransmitiendo los paquetes de datos desde cualquiera de ellos hacia todos. Han dejado de utilizarse por la gran cantidad de colisiones y tráfico de red que producen.

*Software: es un software que permite la interconexión de ordenadores para tener el poder de acceder a los servicios y recursos, hardware y software, creando redes de computadora.

Las características de un sistema operativo de red son:

Las características de un sistema operativo de red son:

- Gestión de usuarios centralizada.

- Proporciona seguridad, controlando el acceso a los datos y recursos.

- Comparte recursos (lleva a cabo la coordinación y los privilegios a la hora de compartir). Por tanto, mejora notablemente la utilización de los recursos.

- Permite monitorizar y gestionar la red y sus componentes.

- Conecta todos los equipos y recursos de la red.

- Coordina las funciones de red, incluso con las propias del equipo

*Rack: Hace alusión a un armazón, un bastidor o estructura donde podemos colgar o sujetar cosas para tenerlas organizadas. Nos permiten fijar y organizar dentro los diferentes componentes de una instalación informática o de telecomunicaciones, equipos como servidores, switches, sais, sistemas de almacenamiento, ordenadores, sistemas de redes y telefonía, etc.

*Modem: es aquel que envía una señal portadora mediante otra de entrada llamada señal moduladora, se aplica desde los años 60, principalmente debido a que la transmisión directa de las señales electrónicas inteligibles, a largas distancias, no es eficiente.

*Router: es un dispositivo de hardware que permite la interconexión de ordenadores en red.opera como receptor de la conexión de red para encargarse de distribuirlo a todos los equipos conectados al mismo. Así, se conecta una red o Internet con otra de área local

Tipo de redes:

*Red de área personal (PAN): red informática de pocos metros, son las más básicas y sirven para espacios reducidos, por ejemplo si trabajas en un local de una sola planta con un par de ordenadores. Estos pueden serte útiles si vas a conectar pocos dispositivos que no estén muy lejos entre sí.

*Red de área local (LAN): red informática de pocos metros, son las más básicas y sirven para espacios reducidos, por ejemplo si trabajas en un local de una sola planta con un par de ordenadores. Estos pueden serte útiles si vas a conectar pocos dispositivos que no estén muy lejos entre sí.

*Red de área de campus (CAN): esta red se utilizan cuando hay varias redes de área local instaladas en áreas específicas, pero a su vez todas ellas estarían interconectadas, para que se puedan intercambiar datos entre sí de manera rápida, o pueda haber conexión a Internet en todo el campus.

*Red de área amplia (WAN): Son las que suelen desplegar las empresas proveedoras de Internet para cubrir las necesidades de conexión de redes de una zona muy amplia, como una ciudad o país.

*Red de área amplia (WAN): Son las que suelen desplegar las empresas proveedoras de Internet para cubrir las necesidades de conexión de redes de una zona muy amplia, como una ciudad o país.

*Red de área metropolitana (MAN): Son las que suelen utilizarse cuando las administraciones públicas deciden crear zonas Wifi en grandes espacios. También es toda la infraestructura de cables de un operador de telecomunicaciones para el despliegue de redes de fibra óptica. Una red MAN suele conectar las diversas LAN que hay en un espacio de unos 50 kilómetros.

*Red de área almacenamiento (SAN): es propia para las empresas que trabajan con servidores y no quieren perder rendimiento en el tráfico de usuario, ya que manejan una enorme cantidad de datos. Suelen utilizarlo mucho las empresas tecnológicas.

Topología de redes

*De bus

Se da cuando Todos los equipos de una red están unidos a un cable contiguo.Las redes de bus son basadas en contención.

Sus ventajas son:

-Siempre son fáciles de instalar

-Se usa para las redes pequeñas y temporales

-Facilidad para agregar dispositivos a la red

Sus desventajas son:

-Si el canal de comunicaciones falla, toda la red deja de funcionar.

-El número de equipos presentes en un bus afecta el rendimiento de la red.

*De estrella:

En una topología en estrella, las señales se transmiten desde el equipo, a través del concentrador, a todos los equipos de la red. Esta es la más empleada en los sistemas de comunicación de datos ya que todas las computadoras reciben el mensaje

Sus ventajas son:

-Si una computadora se desconecta o se le daña el cable, solo esa computadora estará afectada

Se da cuando Todos los equipos de una red están unidos a un cable contiguo.Las redes de bus son basadas en contención.

Sus ventajas son:

-Siempre son fáciles de instalar

-Se usa para las redes pequeñas y temporales

-Facilidad para agregar dispositivos a la red

Sus desventajas son:

-Si el canal de comunicaciones falla, toda la red deja de funcionar.

-El número de equipos presentes en un bus afecta el rendimiento de la red.

*De estrella:

En una topología en estrella, las señales se transmiten desde el equipo, a través del concentrador, a todos los equipos de la red. Esta es la más empleada en los sistemas de comunicación de datos ya que todas las computadoras reciben el mensaje

Sus ventajas son:

-Si una computadora se desconecta o se le daña el cable, solo esa computadora estará afectada

-Es fácil de reconfigurar, añadir o remover una computadora

Sus desventajas son:

-Es costosa ya que requiere más cableado que otras topologías

-Si el hub se cae, la red no tiene comunicación.

*De anillo

Los equipos están conectados con un cable de forma circular. Todos los componentes del anillo están unidos por un mismo canal. En una topología en anillo cada equipo actúa como repetidor, regenerando la señal y enviándola al siguiente equipo.

Sus ventajas son:

-Resulta atractiva porque con ella son bastante raros los embotellamientos.

-Mínimo costo de instalación

-Utilizan menos cables que la topología de estrella

Sus desventajas son:

-Si falla el canal entre dos nodos todo el canal se interrumpe.

-Resulta atractiva porque con ella son bastante raros los embotellamientos.

-Mínimo costo de instalación

-Utilizan menos cables que la topología de estrella

Sus desventajas son:

-Si falla el canal entre dos nodos todo el canal se interrumpe.

-Posee una mayor lentitud debido a que la transmisión es repartida por todo el anillo.

*De malla:

Cada equipo está conectado a cada uno del resto de los equipos por un cable distinto. Gracias a los múltiples caminos que ofrece a través de los distintos dispositivos.

Sus ventajas son:

-Los enlaces dedicados garantizan que cada conexión sólo debe transportar la carga de datos propias de los dispositivos conectados

-Una topología es robusta. si el enlace falla no inhabilita todo el sistema

-Privacidad y seguridad: cuando el mensaje viaja a través de una línea dedicada solo lo ve el receptor adecuada

Sus desventajas son:

-Debido a las rutas redundantes requieren más cables del que necesitan las topologías

-El mantenimiento resulta costoso

*De malla:

Cada equipo está conectado a cada uno del resto de los equipos por un cable distinto. Gracias a los múltiples caminos que ofrece a través de los distintos dispositivos.

Sus ventajas son:

-Los enlaces dedicados garantizan que cada conexión sólo debe transportar la carga de datos propias de los dispositivos conectados

-Una topología es robusta. si el enlace falla no inhabilita todo el sistema

-Privacidad y seguridad: cuando el mensaje viaja a través de una línea dedicada solo lo ve el receptor adecuada

Sus desventajas son:

-Debido a las rutas redundantes requieren más cables del que necesitan las topologías

-El mantenimiento resulta costoso

*De árbol:

Los nodos del árbol están conectados a un concentrador central o hub que controla el tráfico de la red, pero no todos los nodos se conectan directamente al concentrador central. La mayoría de los dispositivos se conectan a un concentrador secundario.

Sus ventajas son:

-Da lugar a la creación de nuevas redes y/o redes tanto internas como externas

-Cableado punto a punto por segmentos individuales

Sus desventajas son:

-Si se viene abajo el segmento principal, todo el segmento se viene abajo con él

Los nodos del árbol están conectados a un concentrador central o hub que controla el tráfico de la red, pero no todos los nodos se conectan directamente al concentrador central. La mayoría de los dispositivos se conectan a un concentrador secundario.

Sus ventajas son:

-Da lugar a la creación de nuevas redes y/o redes tanto internas como externas

-Cableado punto a punto por segmentos individuales

Sus desventajas son:

-Si se viene abajo el segmento principal, todo el segmento se viene abajo con él

-Las redes de computadoras se montan con una serie de componentes de uso mayor y que en mayor o menor medida aparece siempre en cualquier instalación.

Es una red de computadoras que se encuentran interconectadas a nivel mundial para compartir información. Se trata de una red de equipos de cálculo que se relacionan entre sí a través de la utilización de un lenguaje universal.

Origen

El origen de Internet se da gracias a ARPANET (Advanced Research Projects Agency Network) red de computadoras del ministerio de defensa de EEUU que propició el surgimiento de Internet en un proyecto militar estadounidense el cual buscaba crear una red de computadoras que uniera los centros de investigación de defensa en caso de ataques, que pudieran mantener el contacto de manera remota y que siguieran funcionando a pesar de que alguno de sus nodos fuera destruido.

Sin embargo su objetivo era el de investigar mejores maneras de usar los computadores, yendo más allá de su uso inicial como grandes máquinas calculadoras, y luego de su creación fue utilizado por el gobierno, universidades y otros centros académicos dando un soporte social.

Sin embargo su objetivo era el de investigar mejores maneras de usar los computadores, yendo más allá de su uso inicial como grandes máquinas calculadoras, y luego de su creación fue utilizado por el gobierno, universidades y otros centros académicos dando un soporte social.

La idea de una red interconectada de computadores surgió en centros de investigación académicos y del gobierno dispersos a lo largo del territorio este país

Principales servicios del Internet

Ya hemos afirmado que Internet es mucho más que la WWW, y que la red posee una serie de servicios que, en mayor o menor medida, tienen que ver con las funciones de información,comunicación e interacción.Algunos de estos son:

*Correo electrónico: El correo electrónico no es más que un mensaje electrónico enviado desde un ordenador a otro, ya sean mensajes personales, laborales, comerciales, etc. También pueden mandarse mensajes con archivos adjuntos y pueden adjuntarse todo tipo de documentos y archivos (texto, imágenes, etc.) o incluso programas.

*WWW: generalmente conocida como la Web, es un sistema de documentos de hipertexto vinculados accesibles por Internet. Usando un programa conocido como navegador Web se pueden ver páginas que pueden contener textos, imágenes, medios continuos como video o música y casi cualquier elementos multitudinaria de hoy en día.

*Grupos de noticias/Boletines de noticias: pueden considerarse como una extensión del correo electrónico pero, a diferencia de éste, se trata de un sistema público y universal de distribución de mensajes electrónicos agrupados por temas de discusión en un sistema asíncrono y que imitan a un boletín o tablón de anuncios donde los usuarios pueden dejar sus mensajes o leer los que se van publicando sobre dicho tema, ya que están disponibles en un servidor.

*Foros web: se organizan en grupos de discusión sobre determinados temas, pero el debate se desarrolla en línea y sobre la Web y son accesibles directamente con el navegador sin necesidad de programas especiales para su lectura y navegación.

*Weblogs, blogs o bitácora: Se trata de un diario o registro discontinuo de notas y opiniones sobre los temas más variados: personales (opiniones, impresiones, pensamientos, sucesos, etc.) o grupales (hay blogs referentes a todo tipo de materias: tecnológicos, literarios, políticos, sociales, informativos, etc.) y que abarcan desde aspectos muy generales hasta los sumamente especializados.

*Weblogs, blogs o bitácora: Se trata de un diario o registro discontinuo de notas y opiniones sobre los temas más variados: personales (opiniones, impresiones, pensamientos, sucesos, etc.) o grupales (hay blogs referentes a todo tipo de materias: tecnológicos, literarios, políticos, sociales, informativos, etc.) y que abarcan desde aspectos muy generales hasta los sumamente especializados.

Evolución del internet

*Web 2.0: Empezó en los años 60 con una forma muy más básica, con navegadores de sólo texto

*Web 2.0: Empezó en los años 60 con una forma muy más básica, con navegadores de sólo texto

Esta Web es de sólo lectura, el usuario no puede interactuar con el contenido de las páginas, se encuentra limitada a lo que el Webmaster sube al sitio Web.

Diseños de un sitio web-Libros de visitas en linea.

-Extensiones propias del HTML como el parpadeo y las marquesinas, etiquetas introducidas durante la guerra de los navegadores.

-Formularios HTML enviados vía email.

-Formularios HTML enviados vía email.

*Web 2.0: fomenta la participación activa. El usuario ya no se limita a acceder a la información, sino que la crea. Este formato facilita la interactividad entre usuarios. El modelo 2.0 ha provocado un fuerte impacto social. El usuario tiene más poder en la red ya que ahora tiene la capacidad de expresarse libremente y de ser escuchado: tiene voz y voto en Internet.

*Web 2.0: fomenta la participación activa. El usuario ya no se limita a acceder a la información, sino que la crea. Este formato facilita la interactividad entre usuarios. El modelo 2.0 ha provocado un fuerte impacto social. El usuario tiene más poder en la red ya que ahora tiene la capacidad de expresarse libremente y de ser escuchado: tiene voz y voto en Internet.-La Web es una plataforma.

-La información es lo que mueve Internet.

-Los efectos de Internet son a su vez movidos por la participación.

-Las distintas características de la red pueden desarrollarse de manera independiente.

*Web 3.0: Se trata de una extensión de World Wide Web, por la que se pueden encontrar datos en cualquier lengua y en formatos aptos para todo tipo de software. Se basa fundamentalmente en la información y su estructuración, que le permite al usuario encontrarla de manera más rápida y eficaz.

*Web 3.0: Se trata de una extensión de World Wide Web, por la que se pueden encontrar datos en cualquier lengua y en formatos aptos para todo tipo de software. Se basa fundamentalmente en la información y su estructuración, que le permite al usuario encontrarla de manera más rápida y eficaz.Este incluye:

-La transformación de la red en una base de datos.

-Un movimiento dirigido a hacer los contenidos accesibles por múltiples aplicaciones que no son solamente el navegador

-El empuje de las tecnologías de inteligencias artificial

-La web Geoespacial

-La Web 3D

*Web 4.0: Propone un nuevo modelo de interacción con el usuario más completo y personalizado, no limitándose simplemente a mostrar información, sino comportándose como un espejo mágico que dé soluciones concretas a las necesidades del navegante.

*Web 4.0: Propone un nuevo modelo de interacción con el usuario más completo y personalizado, no limitándose simplemente a mostrar información, sino comportándose como un espejo mágico que dé soluciones concretas a las necesidades del navegante.

nace con el objetivo de resolver las limitaciones de la red al día de hoy. Esta nueva versión se basará en: e

-Explorar toda la información que ahora mismo contiene, pero de una forma más natural y efectiva.

-Permitirá un nivel de interacción mas completo y personalizado.

-Busca la fluidez de la comunicación para generar la toma de decisiones. *Web 5.0: también llamada Web sensorial, está será encaminada a poder identificar las emociones de los usuarios, por medio de los dispositivos, productos y/o servicios

*Web 5.0: también llamada Web sensorial, está será encaminada a poder identificar las emociones de los usuarios, por medio de los dispositivos, productos y/o servicios-Un dispositivo todo en uno

-Identificar y categorizar emociones

-Realidad sensorial

-Desarrollo más tangible de la inteligencia artificial

Seguridad en informática

Es el proceso de prevenir y detectar el uso no autorizado de un sistema informático. Implica el proceso de proteger contra intrusos el uso de nuestros recursos informáticos con intenciones maliciosas o con intención de obtener ganancias, o incluso la posibilidad de acceder a ellos por accidente.

Esta abarca una serie de medidas de seguridad, tales como programas de software de antivirus, firewalls, y otras medidas que dependen del usuario.

Virus

Los virus son programas maliciosos que cumplen la función de infectar archivos de un sistema para modificarlos o dañarlos. Por lo general, infectan otros archivos del sistema con la intención de modificarlos para destruir de manera intencionada archivos o datos almacenados en tu computador. Aunque no todos son tan dañinos. Existen unos un poco más inofensivos que se caracterizan únicamente por ser molestos.

Tipos de virus

1.Adware: es un software que muestra anuncios, se instalan generalmente sin que nosotros lo deseemos.

3. Malware: se tratan con códigos diseñados por ciberdelincuentes que tienen por objetivo alterar el normal funcionamiento del ordenador, sin el permiso o consentimiento del usuario. Puede distraer archivos del disco duro o corromper los archivos que se tienen albergados

4. Gusanos: tienen la capacidad de multiplicarse en el sistema, por lo que el ordenador podría enviar cientos o miles de copias de si mismo, creando un efecto devastador a gran escala.

5. Troyano: es una clase de virus que se caracteriza por engañar a los usuarios disfrazándose de programas o archivos legítimos/benignos (fotos, archivos de música, archivos de correo, etc.), con el objetivo de infectar y causar daño.

6. Boot: el virus de boot infecta la partición de inicialización del sistema operativo. El virus se activa cuando la computadora es encendida y el sistema operativo se carga.

Antivirus

Se basa en poder detectar los virus existentes, y si los encuentra, prevenir que infecten el equipo o bien eliminarlos si ya lo han hecho. El antivirus es una aplicación casi imprescindible, y más actualmente, puesto que al navegar por Internet estamos expuestos a ser infectados tanto al navegar por páginas web

Tipos de antivirus

*Según su finalidad: Prevenir, identificar o eliminar son las tres posibilidades que se presentan para acabar con un virus y, de acuerdo con ellas, existen tres modelos de antivirus:

-Antivirus preventores

-Antivirus identificadores.

-Antivirus descontaminadores.

*Según su objetivo específico: Para prevenir programas espía, apropiación de datos con fines fraudulentos en determinados sitios web, ventanas emergentes, existen herramientas concretas que forman parte de los antivirus

-Firewall

-Antispyware

-Antipop-ups

-Antispam

-Antimalware

*Segun su funcion:Los antivirus pueden cumplir diversas funciones en su lucha por identificar las amenazas informáticas y acabar con ellas. Así, las aplicaciones de defensa pueden clasificarse en:

-Firewall

-Antispyware

-Antipop-ups

-Antispam

-Antimalware

*Segun su funcion:Los antivirus pueden cumplir diversas funciones en su lucha por identificar las amenazas informáticas y acabar con ellas. Así, las aplicaciones de defensa pueden clasificarse en:

-Eliminadores - reparadores

-Detectores:

-Inmunizadores

-Residentes

-Detectores:

-Inmunizadores

-Residentes

*Según su categoría: están relacionados con su manera de actuar o el lugar donde se instala:

-Antivirus pasivo-Antivirus activo

-Antivirus online

-Antivirus offline

Hacker

Es una persona que por sus avanzados conocimientos en el área de informática tiene un desempeño extraordinario en el tema y es capaz de realizar muchas actividades desafiantes e ilícitas desde un ordenador. Veremos en seguida cuales son los aspectos más sobresalientes de este tipo de personas.

Un Hacker en plenitud tiene la capacidad de dominar en un buen porcentaje varios aspectos como: lenguajes de programación, manipulación de hardware & software, telecomunicaciones, y demás; todo esto lo pueden realizar para lucrarse, darse a conocer, por motivación, pasatiempo o para realizar actividades sin fines lucrativos.

Un Hacker en plenitud tiene la capacidad de dominar en un buen porcentaje varios aspectos como: lenguajes de programación, manipulación de hardware & software, telecomunicaciones, y demás; todo esto lo pueden realizar para lucrarse, darse a conocer, por motivación, pasatiempo o para realizar actividades sin fines lucrativos.

Cracker

Es una persona con altos conocimientos en sistemas informáticos (de la misma manera que los hackers), éstos conocimientos regularmente son utilizados para crear caos, o bien, para beneficio propio para penetrar en las redes e intentar tener acceso a zonas o contenidos reservados (sin autorización).Es decir, son personas totalmente distintas a los hackers, éstos vulneran el software que los hackers crean.

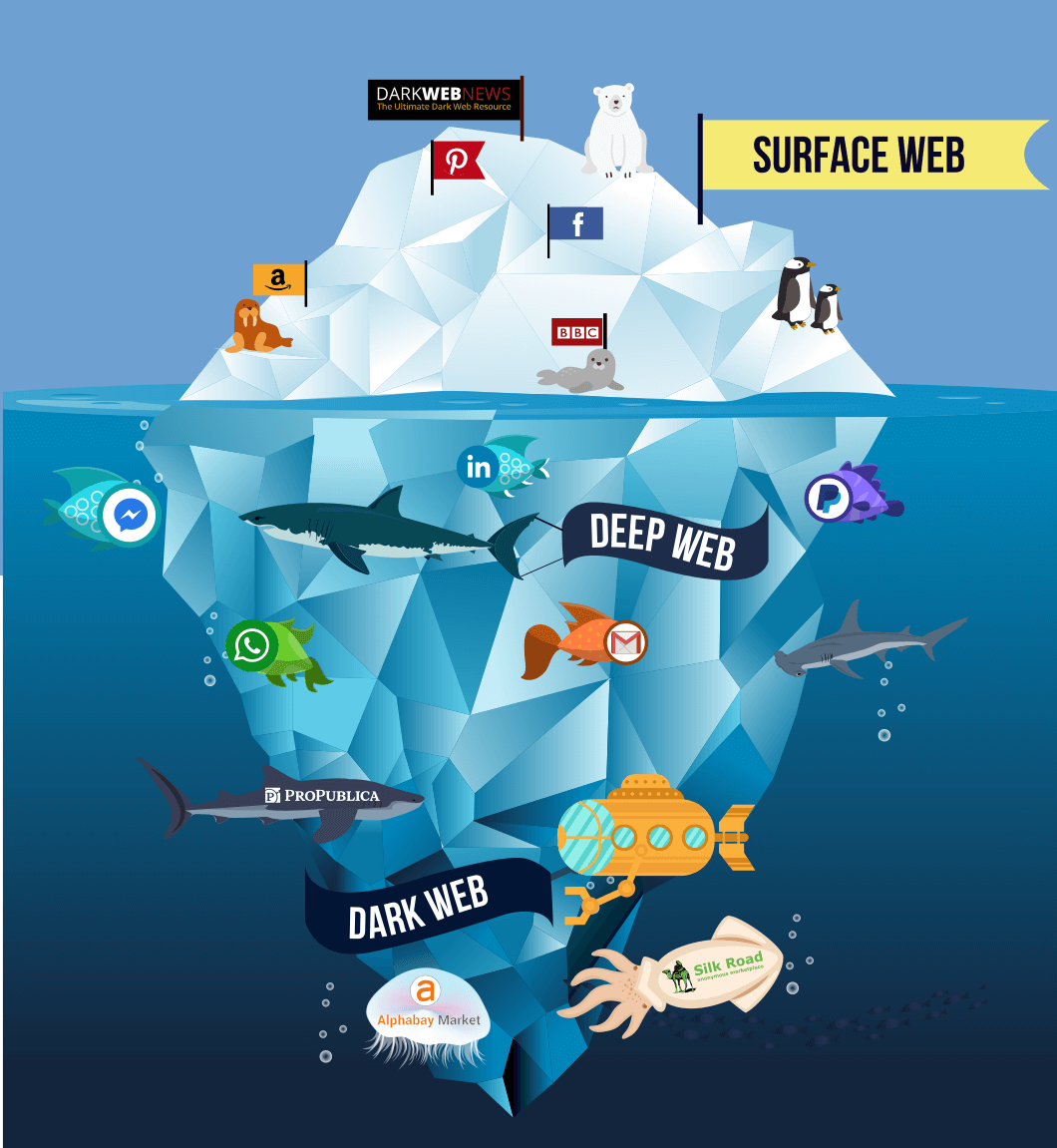

Se trata de la 'web profunda' , donde se guardan las cosas que comúnmente no se pueden ver a través de los motores de búsqueda.Este lugar es un repositorio de diferentes páginas web que tienen algún contenido que no puede ser mostrado tanto en Google como otros buscadores conocidos a nivel mundial debido a que, en su mayoría, infringen la ley de servicios y noticias en Internet

Hay varios motivos peligrosos en a la Deep Web -Algún hacker puede entrar a tu ordenador.

-Te puedes encontrar con personas de mal vivir.

-Puedes comprar algo ilícito.

-Puedes acceder a archivos ultra secretos y posteriormente serás buscado por la ley

-Podrías recibir amenazas.

-Serías culpable de algún tipo de delito como cómplice.

-Puedes perder la conexión definitiva de tu red.

Algunos de los crackers mas famosos son los siguientes:

- Kevin Mitnick (vulneró uno de los sistemas más seguros de E.U.)

- Raphael Gray (crackeó la tarjeta de credito de Bill Gates)

- Jonathan James (instaló un backdoor en un servidor de una agendia de E.U.)

- Robert Tappan Morris (creador del gusano Morris)

Deep Web

Se trata de la 'web profunda' , donde se guardan las cosas que comúnmente no se pueden ver a través de los motores de búsqueda.Este lugar es un repositorio de diferentes páginas web que tienen algún contenido que no puede ser mostrado tanto en Google como otros buscadores conocidos a nivel mundial debido a que, en su mayoría, infringen la ley de servicios y noticias en Internet

Hay varios motivos peligrosos en a la Deep Web -Algún hacker puede entrar a tu ordenador.

-Te puedes encontrar con personas de mal vivir.

-Puedes comprar algo ilícito.

-Puedes acceder a archivos ultra secretos y posteriormente serás buscado por la ley

-Podrías recibir amenazas.

-Serías culpable de algún tipo de delito como cómplice.

-Puedes perder la conexión definitiva de tu red.

Referencias

http://culturacion.com/topologia-de-red-malla-estrella-arbol-bus-y-anillo/

http://www.gadae.com/blog/tipos-de-redes-informaticas-segun-su-alcance/

https://sites.google.com/site/605bredesdecomputadoras/home/12-finalidad-y-aplicaciones-de-una-red-de-computadoras

https://sites.google.com/site/605bredesdecomputadoras/home/12-finalidad-y-aplicaciones-de-una-red-de-computadoras

https://concepto.de/internet/

http://www.biwebzone.com/FrontPageLex/libreria/cl0001/9-1573-cual-es-el-origen-de-internet-por-este-el-posicionamiento-que-ofrece-biwebzone-en-navegadores-o-motores-de-busqueda-como-google.htm

http://www.cavsi.com/preguntasrespuestas/que-es-red-de-computadoras/

https://disenowebakus.net/etapas-de-transicion-de-la-web.php

http://www.infotecarios.com/estamos-listos-la-web-5-0/

https://www.adslzone.net/como-se-hace/internet/guia-deep-web

https://sites.google.com/site/605bredesdecomputadoras/home/12-finalidad-y-aplicaciones-de-una-red-de-computadoras

https://sites.google.com/site/605bredesdecomputadoras/home/12-finalidad-y-aplicaciones-de-una-red-de-computadoras

https://concepto.de/internet/

http://www.biwebzone.com/FrontPageLex/libreria/cl0001/9-1573-cual-es-el-origen-de-internet-por-este-el-posicionamiento-que-ofrece-biwebzone-en-navegadores-o-motores-de-busqueda-como-google.htm

http://www.cavsi.com/preguntasrespuestas/que-es-red-de-computadoras/

https://disenowebakus.net/etapas-de-transicion-de-la-web.php

http://www.infotecarios.com/estamos-listos-la-web-5-0/

https://www.adslzone.net/como-se-hace/internet/guia-deep-web

http://www.hipertexto.info/documentos/serv_internet.html

http://culturacion.com/que-es-un-cracker/

https://www.vix.com/es/btg/tech/13182/que-es-un-hacker

https://tecnologia-informatica.com/tipos-de-virus-computadoras/

https://www.universidadviu.com/la-seguridad-informatica-puede-ayudarme/

https://www.youtube.com/watch?v=qxa8zvRdpC4

No hay comentarios.:

Publicar un comentario